Bring Your Own Device To Work

While BYOD enhances flexibility and efficiency, it also introduces significant data security risks. To balance the benefits of flexible work with the need for data protection, enterprises must combine technical controls with effective management strategies.

BYOD Data Risks

Due to varying employment models, security measures and priorities for outsourced personnel versus full-time employees often differ significantly.

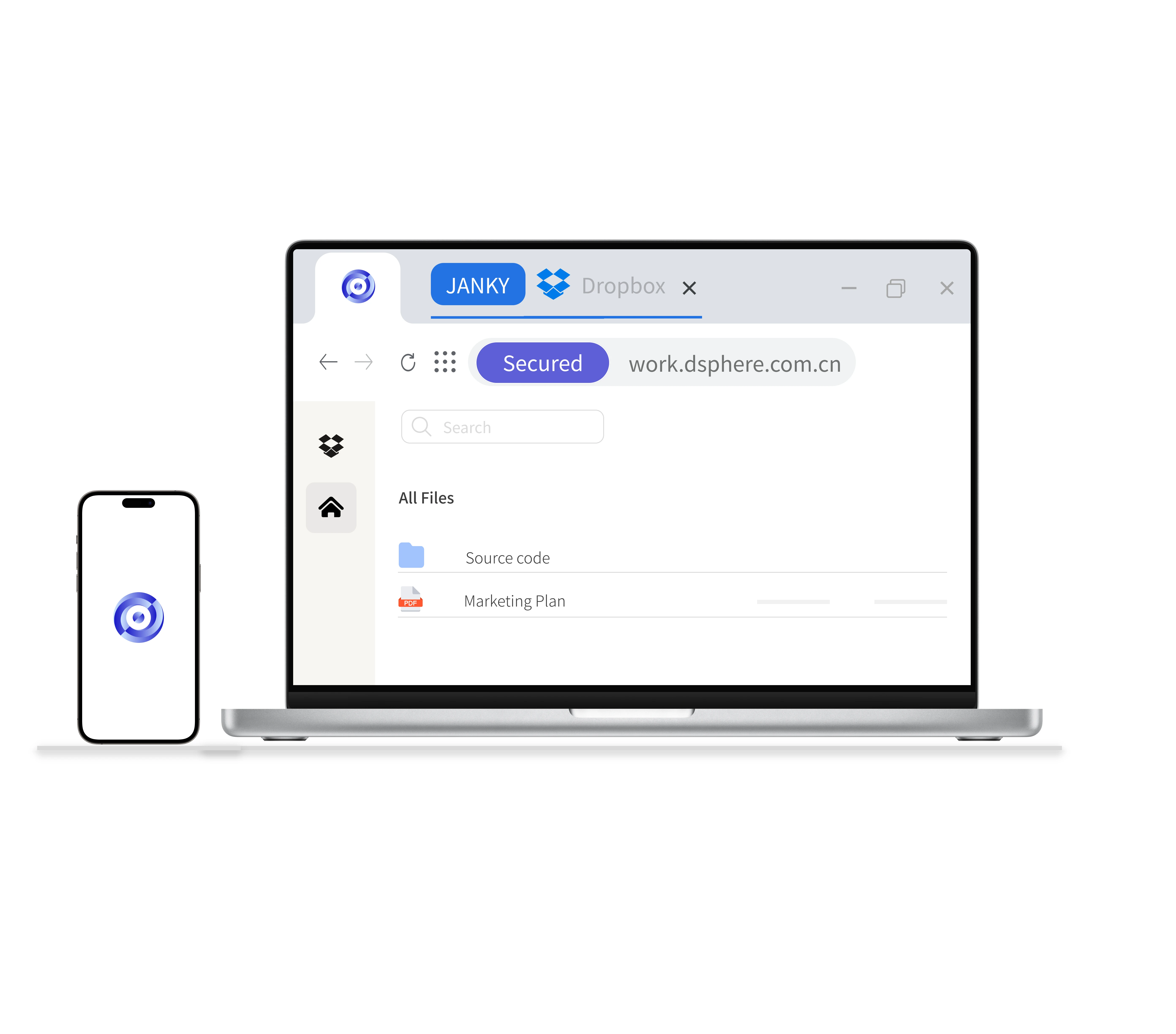

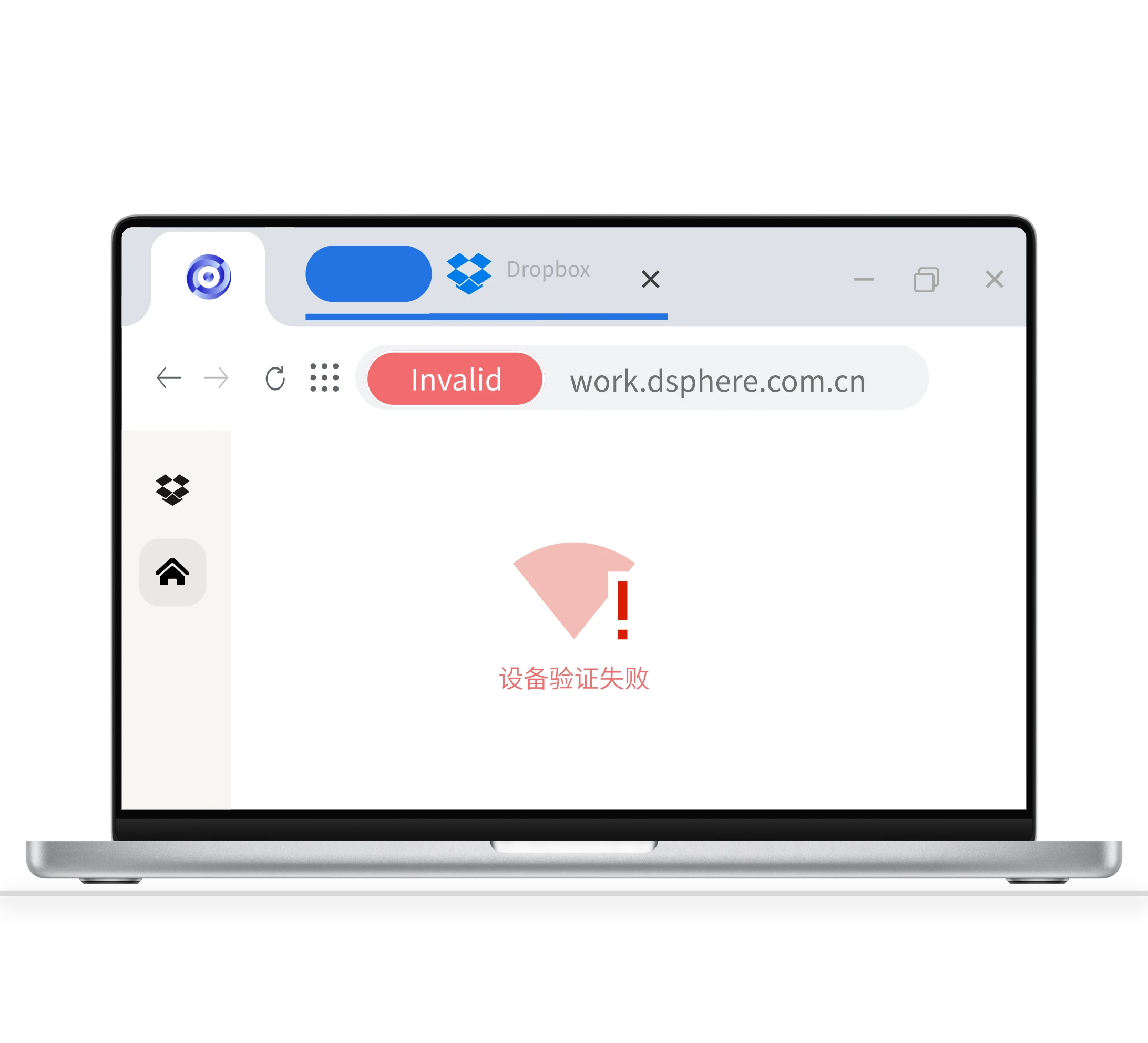

Device Access Control

As the first line of defense in network security, endpoint access control ensures that only trusted and compliant devices can access network resources through a "verify first, connect later" mechanism. It is applicable across enterprise networks, public networks, and IoT environments. With the rise of remote work and BYOD (Bring Your Own Device), its importance has become even more critical.

Privacy-Preserving and Compliance-Focused

Hanya mengelola sistem kerja dan data perusahaan, tanpa mengumpulkan atau mengakses data pribadi karyawan di perangkat BYOD. Pendekatan ini menghindari pelanggaran hukum perlindungan privasi dan mengurangi penolakan karyawan terhadap alat keamanan data.

Coba GratisPertanyaan yang sering diajukan

Konflik utama BYOD apa yang dijelaskan halaman ini?

BYOD meningkatkan fleksibilitas dan efisiensi, tetapi juga menambah risiko keamanan data. Perusahaan memerlukan kontrol teknis bersama strategi manajemen untuk menyeimbangkan kerja fleksibel dan perlindungan data.

Tema risiko apa yang disorot di halaman ini?

Halaman ini membahas kehilangan perangkat, kebocoran data ketika data pribadi dan kerja berada di perangkat yang sama, pelonggaran kontrol akses untuk perangkat pribadi, pertimbangan privasi dan hukum dari pemantauan, paparan yang lebih luas dari akses jaringan yang tidak dikelola, serta skenario terkait insider.

Bagaimana DSphere cocok dalam program BYOD?

Halaman ini membingkai DSphere sebagai tata kelola akses dan alur data melalui browser enterprise untuk perangkat milik karyawan atau lingkungan campuran; ini tidak disajikan sebagai satu-satunya kontrol yang harus diandalkan organisasi.

Bagaimana cara mencoba DSphere?

Gunakan tombol Coba Gratis di situs ini; alur onboarding akun DSphere akan dibuka di jendela baru.

Saatnya membangun ulang keamanan data

Di dalam DSphere adalah pekerjaan; di luar DSphere adalah kehidupan. Perusahaan tidak perlu khawatir akan kebocoran data, dan karyawan tidak perlu khawatir privasinya dilanggar.